当您听到“违反安全性"的提示时,会想到什么?一个恶意的黑客坐在屏幕前,并向下流 Matrix 数字文本?还是一个住在地下室的少年,谁已经三周没见日光了?强大的超级计算机试图入侵整个世界怎么样?

现实是,所有这些情况都可以归结为一个简单的方面:谦虚但至关重要的密码。如果有人输入了您的密码,那基本上就是游戏结束了。如果您的密码太短或容易猜到,那就结束了。而且,当发生安全漏洞时,您可以猜出邪恶分子在暗网上搜索了什么。那就对了。您的密码。

用于破解密码的常用策略有七种。让我们看一下。

1。字典

常见的密码黑客战术指南中首先提到的是字典攻击。为什么称为字典攻击?因为它会根据密码自动尝试定义的“词典"中的每个单词。严格来说,这不是您在学校使用的字典。

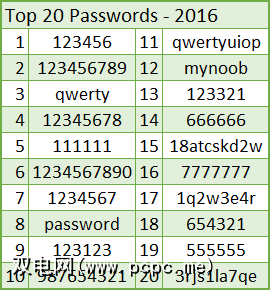

否。该词典实际上是一个小文件,也将包含最常用的密码组合。其中包括123456,qwerty,密码,mynoob,公主,棒球和历史悠久的经典作品hunter2。

优点:快速,通常会解锁 some 受严重保护的帐户。

缺点:即使强度稍强的密码也将保持安全。

请确保安全:每个帐户的一次性密码,以及密码管理应用。密码管理器使您可以将其他密码存储在存储库中。然后,您可以为每个站点使用一个可笑的强密码。请参阅我们的Google密码管理器概述以开始使用它。

2。蛮力

接下来,我们考虑蛮力攻击,即攻击者尝试所有可能的字符组合。尝试的密码将与复杂性规则的规范相匹配,例如包括一个大写字母,一个小写字母,Pi的小数位数,您的比萨饼顺序等。

蛮力攻击还将首先尝试最常用的字母数字字符组合。这些包括以前列出的密码,以及1q2w3e4r5t,zxcvbnm和qwertyuiop。

优点:理论上,它将通过尝试每种组合来破解该密码。

缺点:取决于密码的长度和难度,可能需要很长时间。抛出一些变量,例如$,&,{或],任务将变得非常困难。

确保安全性:始终使用变量的字符组合,以及可能会引入额外的符号来增加复杂性。

3。网络钓鱼

严格来说,这不是“骇客",但沦为网络钓鱼或长矛网络钓鱼企图的牺牲品通常会严重失败。数十亿美元的一般网络钓鱼电子邮件会发送给全球各种形式的互联网用户。

网络钓鱼电子邮件通常是这样工作的:

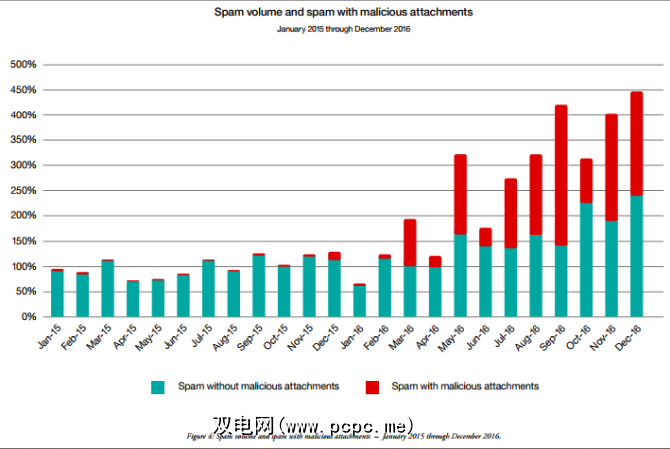

尽管2016年有一些非常大型的僵尸网络脱机,但是到年底,垃圾邮件的分发量增加了四倍[IBM X-Force PDF,注册]。此外,如下图所示,恶意附件以空前的速度增长。

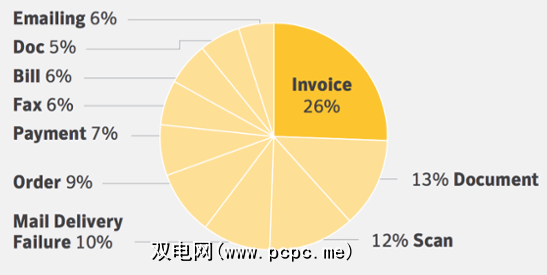

而且,根据《 Symantec 2017互联网威胁报告》,虚假发票是网络钓鱼诱骗的第一名。

优点:用户从字面上移交了他们的登录信息,包括密码。命中率相对较高,可以轻松地针对特定服务进行定制(Apple ID是第一目标)。

缺点:垃圾邮件易于过滤,垃圾邮件域被列入黑名单。

保持安全性::我们已经介绍了如何在单击之前在电子邮件链接合法的情况下发现网络钓鱼电子邮件。

4。社会工程学

社会工程学在某种程度上类似于现实世界中的网络钓鱼,它远离屏幕。请阅读下面我简短的基本示例(还有更多需要注意的示例!)。

任何安全审核的核心部分都是衡量整个员工的理解。在这种情况下,安全公司将致电他们正在审核的公司。 “攻击者"通过电话告诉对方他们是新的办公室技术支持团队,他们需要针对特定内容的最新密码。一个毫无戒心的人可能会在不停思索的情况下移交王国的钥匙。

可怕的是,这实际上有多频繁。社会工程学已经存在了几个世纪。为了获得进入安全区域的目的而作假是一种常见的攻击方法,并且只有通过教育才能防范这种攻击。这是因为攻击不会总是直接要求输入密码。

优点:熟练的社交工程师可以从一系列目标中提取高价值信息。

优点:可以针对几乎任何地方的任何人进行部署。 保持安全:这是一个棘手的问题。当您意识到任何错误时,成功的社交工程攻击都将完成。教育和安全意识是一项核心缓解策略。避免发布以后可能对您使用的个人信息。

5。彩虹表

彩虹表通常是一种离线密码攻击。例如,攻击者获得了用户名和密码的列表,但它们已被加密。加密的密码被散列。这意味着它看起来与原始密码完全不同。例如,您的密码是(希望不是!)logmein。此密码的已知MD5哈希为“ 8f4047e3233b39e4444e1aef240e80aa"。

您和我都很不高兴。但是在某些情况下,攻击者将通过哈希算法运行明文密码列表,并将结果与加密后的结果进行比较。密码文件。在其他情况下,加密算法很容易受到攻击,并且大多数密码已经被破解,例如MD5(因此,为什么我们知道“ logmein"的特定哈希值。

这是彩虹表真正进入其密码表的地方)彩虹表无需处理成千上万的潜在密码并匹配它们产生的哈希值,而是由大量预先计算的算法特定哈希值组成的,使用彩虹表可以极大地减少破解哈希密码所需的时间-但

优点::黑客可以在很短的时间内破解大量困难的密码,

缺点:需要大量空间来存储巨大的彩虹表(有时为TB),而且攻击者仅限于表中包含的值(否则它们具有添加另一张整个表格)。

请确保安全:这是一项棘手的操作。彩虹桌具有广泛的攻击潜力。避免使用SHA1或MD5作为其密码哈希算法的任何站点。避免使用任何会限制您使用短密码或限制可使用字符的网站。始终使用复杂的密码。

想知道如何确定网站是否实际以明文形式存储密码?查看本指南以找出答案。

6。恶意软件/键盘记录器

丢失登录凭据的另一种可靠方法是对恶意软件进行攻击。恶意软件无处不在,有可能造成巨大破坏。如果该恶意软件变体具有键盘记录程序,则您可能会发现您的所有全部受感染。

或者,该恶意软件可以专门针对私人数据,或引入远程访问木马来窃取

优点:成千上万种恶意软件变体,其中一些可自定义,并具有几种简单的交付方式。大量目标有可能屈服于至少一个变体。可以被检测不到,从而允许进一步收集私有数据和登录凭据。

缺点:可能会导致恶意软件无法运行,或者在访问数据之前已被隔离,因此不能保证数据有用

保持安全性:安装并定期更新防病毒和防恶意软件。仔细考虑下载源。不要点击包含捆绑软件等的安装软件包。避开邪恶的网站(我知道,说起来容易做起来难)。使用脚本阻止工具来阻止恶意脚本。

7。蜘蛛攻击

将蜘蛛攻击与我们前面提到的字典攻击联系在一起。如果黑客针对特定机构或企业,则他们可能会尝试一系列与企业本身有关的密码。黑客可以阅读和整理一系列相关术语-或使用搜索蜘蛛为它们完成工作。

您以前可能已经听说过“蜘蛛"一词。这些搜索蜘蛛与通过Internet爬行,为搜索引擎索引内容的搜索蜘蛛极为相似。然后,将自定义单词列表用于用户帐户,以期找到匹配项。

优点:可以为组织内的高级人员解锁帐户。相对容易组合在一起,并为字典攻击增加了一个新的维度。

Cons: could very well end up fruitless if organizational network security is well configured.

请注意以下几点:,仅使用由随机字符串组成的强壮且一次性的密码-没什么链接到您的角色,业务,组织等。

强大,唯一,一次性使用

那么,如何阻止黑客窃取密码?真正简短的答案是您不能真正做到100%安全。黑客用来窃取您的数据的工具一直在变化。但是您可以减轻遭受漏洞攻击的可能性。

可以肯定的是:使用强大,独特的一次性密码永远不会伤害任何人,而且他们肯定已经提供了不止一次的帮助。如果您需要用于创建强密码和口令的工具,我们可以为您提供帮助。

学习如何成为黑客,也是了解黑客工作方式的好方法,并且可以保护您自己。毕竟,出于道德上的原因,道德的黑客行为是合法的。

图片来源:SergeyNivens / Depositphotos

标签: