勒索软件是一种恶意软件,除非受害者支付了赎金,否则它会阻止正常访问系统或文件。大多数人都熟悉加密勒索软件的变体,其中文件采用不可破解的加密进行封装,但是这种范例实际上比这更老。

事实上,勒索软件的历史可以追溯到十年前。像许多计算机安全威胁一样,它起源于俄罗斯和邻国。自从首次发现勒索软件以来,勒索软件已经发展成为一种日益强大的威胁,能够提取出更大的勒索软件。

早期勒索软件:来自俄罗斯的仇恨者

最早的勒索软件标本是在俄罗斯在2005年至2006年之间。这些罪犯是由俄罗斯有组织犯罪分子创建的,主要针对俄罗斯的受害者以及生活在名义上像俄罗斯电话的邻国(如白俄罗斯,乌克兰和哈萨克斯坦)的受害者。

E-Gold可以说是BitCoin的精神先驱。一种匿名的,基于黄金的数字货币,由佛罗里达一家公司管理,但在圣基茨和尼维斯注册,提供了相对的匿名性,但很快成为有组织犯罪分子青睐的一种洗钱手段。这导致美国政府在2009年将其暂停,该公司不久后就关闭了。

后来的勒索软件变体将使用匿名加密货币,如比特币,预付借记卡,甚至是高价电话号码。

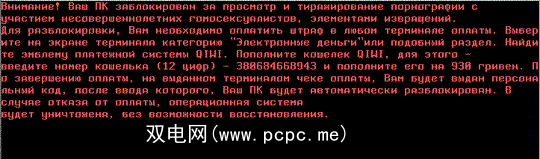

TROJ_RANSOM.AQB是趋势科技在2012年发现的另一种勒索软件变种。其感染方法是用自己的恶意代码替换Windows的主启动记录(MBR)。计算机启动时,用户会看到用俄语写的赎金消息,要求受害者通过QIWI(位于塞浦路斯的俄罗斯拥有的支付系统)支付920乌克兰格里夫纳。一旦付款,受害者将获得一个代码,这将使他们能够将计算机恢复到正常状态。

许多确定的勒索软件运营商被确定为来自俄罗斯,这可以说是从中获得的经验。

停止,警察!

在2000年代末和2010年代初,勒索软件越来越多地被使用。被认为是对国际用户的威胁。但是,要使它均匀化为我们今天看到的强大的加密勒索软件变体还有很长的路要走。

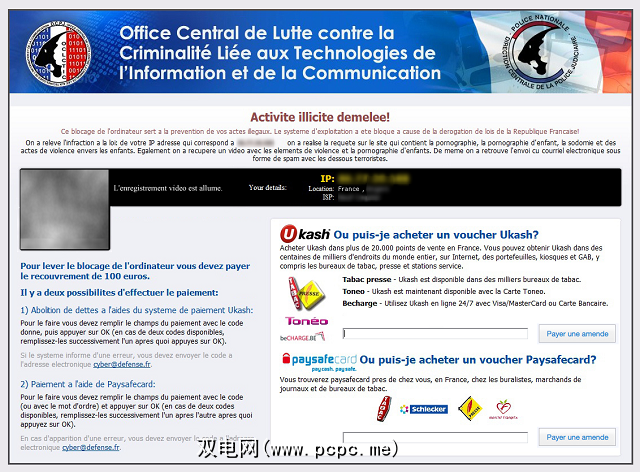

这一次,勒索软件冒充执法机构以提取勒索钱已经成为普遍现象。他们将指控受害者涉嫌犯罪-从单纯的侵犯版权到非法色情-并说他们的计算机正在调查中,并且已被锁定。

然后,他们将受害者交给受害者一个选择。受害人可以选择支付“罚款"。这将丢弃(不存在)费用,并返回对计算机的访问。如果受害人延迟,罚款将增加一倍。如果受害者拒绝完全付款,则勒索软件将以逮捕,审判和可能的监禁威胁他们。

警方勒索软件最广为人知的变种是Reveton。 Reveton之所以如此有效,是因为它使用本地化来显得更加合法。这样可以算出用户的住所,然后冒充相关的当地执法部门。

因此,如果受害者位于美国,则赎金记录似乎来自美国司法部。正义。如果用户是意大利人,则将采用 Guardia di Finanza的样式。英国用户将看到伦敦大都会警察局或斯特拉克莱德警察局的消息。

雷夫顿的制造商涵盖了所有基地。它几乎针对每个欧洲国家以及澳大利亚,加拿大,新西兰和美国进行了本地化。但是它有缺陷。由于它没有加密用户的文件,因此可以删除它而不会造成任何不利影响。这可以通过防病毒live CD或引导至安全模式来实现。

CryptoLocker:第一个大型加密勒索软件

加密勒索软件没有这种缺陷。它使用近乎牢不可破的加密方式来加密用户的文件。即使删除了恶意软件,文件仍保持锁定状态。

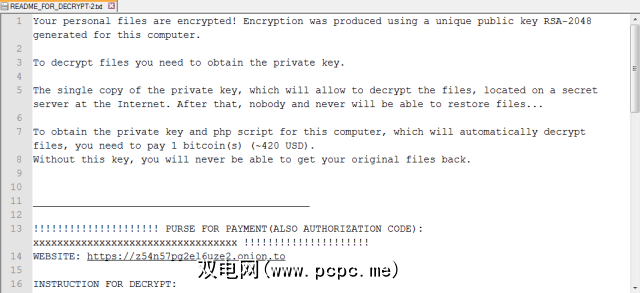

CryptoLocker是第一个广为人知的加密勒索软件,并于2013年底出现。很难估计任何程度的受感染用户的规模。准确性。 ZDNet是一本备受推崇的技术期刊,它追踪了该恶意软件使用的四个比特币地址,发现它们已收到约2700万美元的付款。垃圾邮件网络,以及通过Gameover ZeuS僵尸网络。一旦它破坏了系统,它就会使用强大的RSA公钥加密系统地对文档和媒体文件进行加密。

受害者将有很短的时间支付400美元或€欧元的赎金。 400欧元,通过比特币或通过GreenDot MoneyPak(一种受网络犯罪分子青睐的预付费凭单系统)。如果受害者在72小时内未能付款,运营商威胁说他们将删除私钥,从而使解密变得不可能。

2014年6月,CryptoLocker分发服务器被一个由学者,安全厂商组成的联盟击落。以及“托瓦尔行动"中的执法机构。两家供应商-FireEye和Fox-IT-能够访问CryptoLocker使用的私钥数据库。然后,他们发布了一项服务,允许受害者免费解密其文件。

尽管CryptoLocker寿命很短,但它最终证明了加密勒索软件模型可能是一种有利可图的模型,并导致了准数字军备竞赛。在安全厂商准备缓解风险的同时,犯罪分子发布了日趋复杂的勒索软件变种。

这是相当形式的加密勒索软件。像大多数形式的加密勒索软件一样,其攻击媒介是恶意电子邮件附件,尤其是带有恶意宏的Word文档。一旦机器被感染,它将使用AES加密来加密各种媒体和办公室文件。

最大的不同在于显示的赎金记录。 TorrentLocker会以受害者的当地货币显示所需的赎金。因此,如果受感染的机器位于澳大利亚,那么TorrentLocker会以澳元显示价格,并以BitCoin支付。甚至会列出本地的BitCoin交易所。

在感染和混淆过程中甚至有了创新。以CryptoWall 4.0为例,这是人们担心的加密勒索软件家族中的最新产品。

这改变了它感染系统的方式,现在重命名了所有受感染的文件,从而使用户无法确定已经感染了什么文件。

勒索软件现在以小众平台为目标

勒索软件绝大多数以运行Windows的计算机为目标,在较小程度上则以运行Android的智能手机为目标。之所以可以将其主要归因于市场份额。使用Windows的人比使用Linux的人多得多。这使Windows成为恶意软件开发人员更具吸引力的目标。

但是,在过去的一年中,这种趋势已经开始逆转-尽管速度很慢-而且我们开始看到针对Mac和Linux用户的加密勒索软件。

Linux.Encoder.1是由俄罗斯大型网络安全公司Dr.Web在2015年11月发现的。它是由Magento CMS中的漏洞远程执行的,并且将使用AES和RSA公钥密码术对许多文件类型(办公室和媒体文件以及与Web应用程序相关的文件类型)进行加密。为了解密文件,受害者必须支付一个比特币的赎金。

今年早些时候,我们看到了针对Mac用户的KeRanger勒索软件的到来。这是一种不寻常的攻击媒介,因为它是通过渗透流行的合法BitTorrent客户端Transmission的软件更新进入系统的。

尽管勒索软件对这些平台的威胁很小,但不可否认的是,勒索软件正在不断增长并且无法避免

勒索软件的未来:破坏即服务

那么,勒索软件的未来是什么样的?如果我不得不说一句话:品牌和特许经营权。

首先,让我们谈谈特许经营权。在过去的几年中,就勒索软件的开发已变得难以置信的商品化而言,出现了一个有趣的趋势。如今,如果您感染了勒索软件,那么完全可以相信分发它的人而不是创建它的人。

然后就是品牌。尽管许多勒索软件因其破坏力而赢得了人们的认可,但一些制造商正致力于使其产品尽可能匿名和通用。

白标勒索软件的价值在于它可以更名。从一种主要的勒索软件中可以发现数百种勒索软件。也许正是这个原因,导致McAfee Labs在2015年第一季度收集了超过725,000个勒索软件样本。 这表示季度增长近165%。

执法和安全行业似乎不可能阻止这种风潮。

您是否曾受到勒索软件的打击?您是否支付了费用,丢失了数据,还是设法以其他方式(也许是备用)来解决问题?在评论中告诉我们!

图片来源:Nicescene通过Shutterstock提供的隐私和安全性